Monitor Software

Advierten sobre un peligroso malware que roba tus contraseñas

Publicación:22-05-2025

TEMA: #Software

Lumma Stealer es un malware de origen ruso que puede extraer tu información confidencial del navegador y otras aplicaciones sin que te des cuenta.

Microsoft lanzó una alerta sobre la presencia de un nuevo malware que afecta a miles de ordenadores. Conocido como Lumma, este troyando puede robar información confidencial, como tus contraseñas de correo o billeteras de criptomonedas. Debido a su naturaleza, el número de infecciones en 2025 ya prendió focos rojos en Microsoft y otras empresas de seguridad.

La Unidad de Delitos Digitales de Microsoft anunció que inició una campaña para desmantelar Lumma Stealer, un malware que roba información personal de los usuarios. La compañía señala en una publicación de su blog que Lumma es la herramienta favorita de los hackers para acceder a contraseñas, tarjetas de crédito, cuentas bancarias y más.

De acuerdo con Microsoft, Lumma Stealer es un malware como servicio al que se puede acceder por una mensualidad de entre 250 y 1.000 dólares. Si bien se ha comercializado desde 2022 en foros de habla rusa, los últimos meses han sido cruciales para su despliegue a nivel mundial. Microsoft afirma que Lumma infectó más de 394.000 ordenadores en apenas dos meses del 2025.

El objetivo de los operadores de Lumma es monetizar la información robada o explotarla con diversos fines. Lumma es fácil de distribuir, difícil de detectar y puede programarse para eludir ciertas defensas de seguridad, lo que lo convierte en una herramienta predilecta para ciberdelincuentes y actores de amenazas en línea.

Así puedes infectarte con el malware Lumma, según Microsoft.

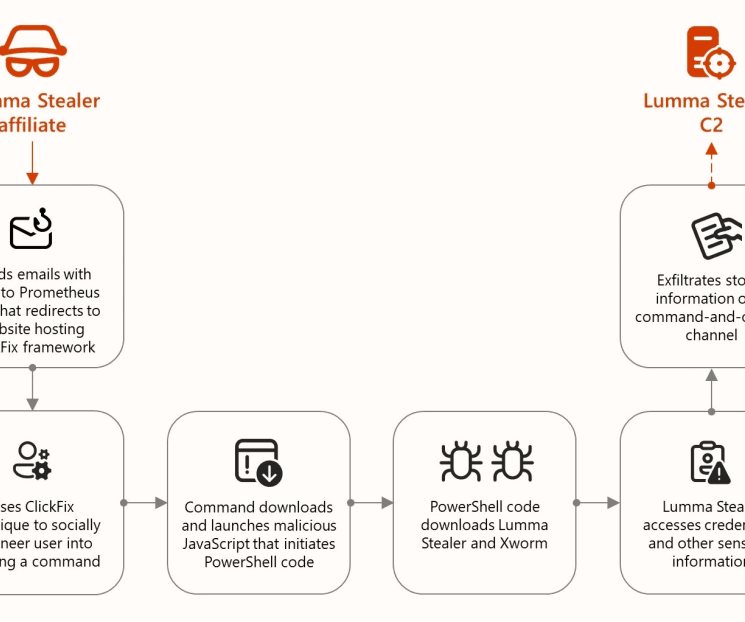

A diferencia de otras herramientas, Lumma Stealer utiliza diferentes tácticas para infectar a los usuarios. Entre las más usadas se encuentran los correos de phishing, archivos infectados que se descargan desde una web legítima o una técnica llamada malvertising, que consiste en anuncios falsos en un buscador que redirigen a una web apócrifa que ofrece software o actualizaciones gratuitas. Microsoft advierte que esta técnica de entrega multivectorial lo vuelve más difícil de detectar.

Una vez que infecta tu dispositivo, Lumma Stealer puede acceder a tu navegador para extraer las contraseñas guardadas, las cookies de inicio de sesión o los datos de autocompletado. El malware ataca tanto a navegadores basados en Chromium (Chrome, Edge, Brave) como a aquellos basados en Gecko (Firefox). Si tienes una billetera de criptomonedas o una extensión de navegador, Lumma también buscará los archivos de cartera y sus claves asociadas.

Más allá del navegador, Lumma puede extraer información de documentos PDF, DOC o RTF, así como los datos de telemetría de tu ordenador, incluyendo la información específica sobre las aplicaciones instaladas para adaptar futuros exploits. Si usas un VPN o tienes una cuenta de Telegram, despídete de ella, ya que el malware también robará los datos de acceso para enviárselos al hacker.

Cómo eliminar Lumma Stealer de tu PC.

Si crees tu PC se infectó con Lumma Stealer, puedes seguir estos pasos para deshacerte de él. Lo primero que debes hacer es desconectarte de internet y ejecutar un análisis con un antivirus. El mismo Microsoft Defender es capaz de detectar LummaC2 bajo los siguientes nombres:

-Behavior:Win32/LuammaStealer

-Trojan:JS/LummaStealer

-Trojan:MSIL/LummaStealer

-Trojan:Win32/LummaStealer

-Trojan:Win64/LummaStealer

-TrojanDropper:Win32/LummaStealer

-Trojan:PowerShell/Powdow

-Trojan:Win64/Shaolaod

-Behavior:Win64/Shaolaod

-Behavior:Win32/MaleficAms

-Behavior:Win32/ClickFix

-Behavior:Win32/SuspClickFix

-Trojan:Win32/ClickFix

-Trojan:Script/ClickFix

-Behavior:Win32/RegRunMRU

-Trojan:HTML/FakeCaptcha

-Trojan:Script/SuspDown

Microsoft recomienda no abrir correos sospechosos o descargarse esa versión gratuita de Adobe CC, por más bueno que suene. Recordemos que los atacantes pueden engañar al usuario para redirigirlo a páginas falsas o incluso inyectar con código JavaScript malicioso una web legítima.

« Especial »